Политика информационной безопасности подразумевает под собой целый комплекс мер по защите конфиденциальной информации. Создание такой стратегии предполагает наличие требований в адрес технических служб, сотрудников и руководящего звена.

На сегодняшний день большинство крупных предприятий понимает всю серьёзность разработки этого сегмента. Очевидно, что одной только организационной работы с сотрудниками и обычной антивирусной защиты недостаточно, поскольку современный мир развивается быстрыми темпами, компании-конкуренты, мошенники и другие лица нередко ищут различные способы для того, чтобы проникнуть в базу данных процветающих компаний. Защита всей информации от кражи (или ненамеренной потери) приводит к необходимости разработки политики безопасности, включающей системные меры противодействия угрозам.

Главные направления разработки политики безопасности:

При определении основных направлений разработки политики информационной безопасности важно:

1. Вычислить риски и определить схемы их уменьшения.

2. Выявить, какие конфиденциальные данные имеются в организации и как их нужно защищать.

3. Выявить - кто и в какой сумме может нанести компании ущерб в информационном аспекте.

4. В случае инцидента, иметь возможность выявить виновников и привлечь их к ответственности.

5. Внедрить современные средства защиты.

При составлении политики информационной безопасности организации важно опираться как на международные, так и на отечественные стандарты. Это даст возможность сотрудничать в соответствующим правовом поле и зарубежными партнёрами, и с российским государственными органами.

Отсутствие политики информационной безопасности – какие риски несет

Основными рисками отсутствия политики информационной безопасности являются:

- потеря компанией влияния на рынке,

- потеря отдельных секторов рынка,

- ухудшение репутации организации,

- риск потери клиентов,

- риски снижения прибыли,

- потеря собственных разработок в случае кражи информации,

- отзыв лицензии и другие.

В финансовом плане все эти риски оцениваются достаточно высоко. Поэтому руководителям бизнеса нужно приложить все силы к разработке системы, направленной на защиту конфиденциальной информации и на снижение рисков значительного ущерба.

Организационные и программно-технические меры

Современные системы информационной безопасности компаний состоят из организационных и программно-технических мер.

К организационным мерам относятся меры административного и процедурного характера (инструкции, приказы и т.д.), регламентирующие работу с конфиденциальной информацией, например, меры ее обработки, хранения, передачи и так далее. В том числе, составление матрицы доступа.

Минимальный перечень документов, который необходимо иметь организации:

- Положение о коммерческой тайне. В нем должен быть определен перечень информации, составляющей коммерческую тайну, а также перечислен комплекс мер по обеспечению режима коммерческой тайны.

- Обязательство о неразглашении коммерческой тайны с работником. Каждый сотрудник компании должен его подписать. В противном случае, даже при раскрытии работником тайны, его будет невозможно привлечь к ответственности.

- Список лиц, имеющих доступ к коммерческой тайне. В этом документе необходимо указать всех сотрудников, которым нужен для выполнения работы доступ к закрытым сведениям, а также определить к каким именно. Чем более тщательно проработан этот документ, тем проще будет реализовать его соблюдение.

- Приказ о введении режима коммерческой тайны

- Специальные условия для контрагентов по соблюдению режима коммерческой тайны

К организационным мерам относятся также:

- разработка мероприятий, регламентирующих допуск посторонних лиц на объект, допуск посторонних лиц к документации,

- разработка и планирование мероприятий, связанных с обучением сотрудников, контролем знаний, аттестацией в сфере работы с важной информацией,

- определение ответственности за нарушение правил взаимодействия с конфиденциальной информацией и определение порядка привлечения к ответственности персонала,

- разработка системы авторизации и другие.

Технические меры защиты конфиденциальной информации

Технические меры защиты важной информации дополняют организационные.

Сюда относятся:

- системы предотвращения утечек (DLP),

- SIEM-системы, созданные для анализа информации, а также для сбора информации,

- антивирусные программы,

- системы обнаружения вторжений (IDS),

- СКУД,

- системы учёта рабочего времени,

- VPN,

- межсетевые экраны для фильтрации трафика,

- ПО для мониторинга сотрудников для ПК с Windows.

На последнем остановимся более подробно.

Как поможет ПО для мониторинга сотрудников для ПК с Windows

Данное решение поможет внедрить программно-аппаратную политику информационной безопасности на предприятии. Программное обеспечение для удалённого контроля отслеживает все действия работников на ПК с Windows. При этом система автоматически предупредит вас о нарушениях. В 2023 году в данном классе программного обеспечения присутствует значительное количество продуктов, они отличаются как по стоимости, так и по инструментарию. Мы остановимся на системе LanAgent.

LanAgent

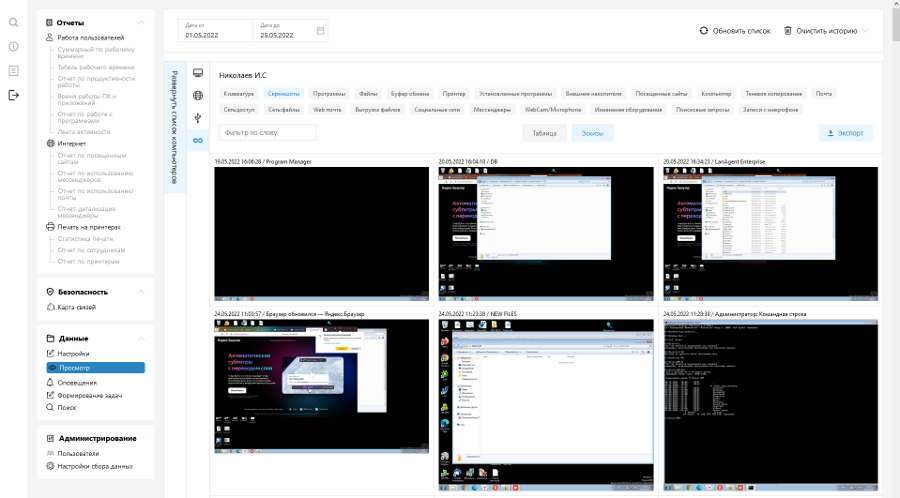

LanAgent имеет современный удобный интерфейс и обеспечивает удалённый контроль сотрудников за ПК. Количество компьютеров, которые можно отслеживать, не ограничено. LanAgent в режиме реального времени даёт возможность просматривать экраны компьютеров работников и отслеживать документы, которые печатаются на принтерах.

В рамках политики информационной безопасности программа ограничивает доступ к конфиденциальной информации только для определённых лиц, согласно матрице доступа.

Права на просмотр собранной с контролируемых компьютеров информации, можно предоставить тем специалистам, которые несут ответственность за защиту важных данных. Это может быть руководитель организации или начальник службы безопасности. LanAgent даёт руководителю возможность вести мониторинг всех действий сотрудников. Софт предоставляет полную историю всех действий персонала за ПК, выявляя при этом нежелательные действия.

Если кто-то из сотрудников компании совершает попытку посещения опасных для безопасности организации сайтов (или социальных сетей для развлечения), то Ланагент может заблокировать их. Также блокировке могут подвергнуться нежелательные приложения, включая игровые. С помощью софта можно заблокировать печать документов на принтере или посещение определённых веб-сайтов, копирование файлов на USB-накопители и т.д.

Программа LanAgent достаточно проста в настройке и установке, справиться её загрузкой сможет даже не самый продвинутый пользователь. При этом ПО имеет невысокую стоимость.

Инструментарий Ланагент включает в себя:

- кейлоггер (перехват нажатия клавиш клавиатуры)

- сохранение истории действий сотрудников на ПК,

- выполнение снимков экрана (скриншотов),

- мониторинг содержимого буфера обмена, теневое копирование файлов,

- блокировка подключения съёмных носителей (плюс своевременное обнаружение их подключения)

- перехват сообщений в социальных сетях (Вконтакте, Facebook, …), мессенджерах (Skype, WhatsApp, Viber, Telegram), переписки в электронной почте,

- создание подробных отчётов по деятельности сотрудников за ПК, в том числе выявление потенциально опасных действий,

- просмотр видео с отслеживаемой веб-камеры в режиме реального времени,

- оповещение специалистов отдела информационной безопасности о том, что определённый сотрудник совершает подозрительные действия,

- контроль печати документов,

- регистрация всех файловых операций на компьютере,

- контроль установки и удаления программного обеспечения,

- инсайдерский мониторинг угроз,

- контроль работы приложений и другие.

Этого инструментария вполне достаточно для защиты информации от утечек.

Заключение

Обеспечить наивысший уровень информационной безопасности на предприятии можно только при комплексном подходе. Для того, чтобы политика безопасности была эффективной, необходимо грамотно разработать организационные меры и привлечь самые современные технические средства, способные противостоять современным угрозам.

Источник фото - сеть Интернет

Вас может заинтересовать:

Рейтинг антивирусов 2022 для организаций – сравнение